Ambil contoh, file. HLP aneh yang dikirim ke SophosLabs oleh beberapa pelanggan mereka di akhir Agustus ini.

File, Amministrazione.hlp ("Amministrazione" adalah bahasa Italia untuk

"Administrasi") adalah contoh bagaimana penjahat cyber dapat menggunakan

rekayasa sosial untuk mengelabui pengguna ''awam'' untuk menginfeksi

komputer mereka.

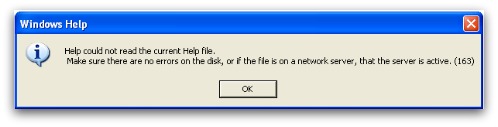

Jika dibuka, file help menampilkan pesan error :

Help could not read the current Help file.

Make sure there are no errors on the disk, or if the file is on a network drive, that the server is active. (163)

Pada background, sebuah file yang disebut Windows Security Center.exe

sedang didrop ke komputer, yang pada gilirannya menciptakan sebuah file

bernama RECYCLER.DLL.

Sejak pertama kali melihat ini SophosLabs telah menulis deteksi yang

lebih umum yang akan membantu mengenali varian baru malmware yang

bersifat proaktif:

| File Name | Initial Detection | Generic Detection |

| Amministrazione.hlp | Troj/HlpDrp-B | Mal/HlpDrop-A |

| Windows Security Center.exe | Troj/DarkDrp-A | Mal/DarkDrp-A |

| RECYCLER.DLL | Troj/Agent-OVJ | Mal/DarkShell-A |

Bagian DLL dari serangan malware ini adalah keylogger. Ini bagian dari Trojan DarkShell yang telah terikat ke GhostNet.

Komponen keylogger diciptakan untuk mencatat setiap ketikan keyboard yang dibuat oleh pengguna. Catatan tersebut disimpan dalam file berikut:

\Documents and Settings\username\Local Settings\Application Data\UserData.dat

(dimana username adalah nama pengguna yang spesifik).

Malware tersebut mencoba untuk mengirimkan data ini ke images.zyns.com (domain yang telah lama berasosiasi dengan malware).

Stay safe - dan ingat untuk tidak langsung main klik saja pada file HLP

, bisa saja di situ sudah ada malware yang tersimpan,dan pastikan

antivirus/malware anda selalu up to date.

Tidak ada komentar:

Posting Komentar